L’operazione Ransomware-as-a-Service (RaaS) nota come Hunters International ha annunciato oggi ufficialmente la cessazione delle proprie attività e ha dichiarato che offrirà decryptor gratuiti per aiutare le vittime a recuperare i dati senza dover pagare un riscatto.

“Dopo un’attenta considerazione e alla luce degli sviluppi recenti, abbiamo deciso di chiudere il progetto Hunters International. Non è stata una decisione presa alla leggera, e siamo consapevoli dell’impatto che questa scelta ha sulle organizzazioni con cui siamo entrati in contatto,” si legge in una dichiarazione pubblicata sul portale di leak nel dark web.

“Come gesto di buona volontà e per supportare coloro che sono stati colpiti dalle nostre attività precedenti, stiamo offrendo gratuitamente software di decrittazione a tutte le aziende vittime del nostro ransomware. Il nostro obiettivo è permettere il recupero dei dati crittografati senza l’onere del pagamento del riscatto.”

Cosa troverai in questo articolo

Un gesto raro nel mondo del ransomware

I decryptor messi a disposizione sembrerebbero supportare la maggior parte delle varianti del malware distribuite dal gruppo, inclusi payload con algoritmi di cifratura AES-256 combinati con RSA-2048 per la protezione delle chiavi di sessione. L’architettura modulare del ransomware permetteva agli affiliati di generare build personalizzate, per cui la compatibilità del decryptor potrebbe variare a seconda della configurazione specifica utilizzata durante l’attacco.

Hunters International era noto per il supporto a funzionalità di persistence avanzate, inclusa la modifica dei criteri di avvio tramite PowerShell e la disabilitazione di Windows Defender tramite GPO locali.

Rimozione dei dati dai portali di estorsione

I criminali informatici hanno inoltre rimosso tutte le voci presenti sul portale di estorsione, e hanno aggiunto che le aziende colpite da attacchi ransomware Hunters International possono richiedere strumenti di decrittazione e assistenza tecnica per il recupero attraverso il loro sito ufficiale. In passato, il portale fungeva da spazio per la pubblicazione dei dati esfiltrati, con una struttura simile a quella utilizzata da altri gruppi noti (es. LockBit, BlackCat), con countdown e minacce pubbliche.

Cosa si cela dietro “sviluppi recenti”?

Sebbene il gruppo non abbia spiegato cosa si intenda per “sviluppi recenti”, l’annuncio arriva dopo una precedente comunicazione, datata 17 novembre, in cui si anticipava la chiusura imminente a causa dell’aumento dell’attenzione da parte delle forze dell’ordine e della diminuzione della redditività del modello RaaS. Fonti OSINT suggeriscono che operazioni coordinate da Europol e FBI avrebbero messo sotto pressione alcuni affiliati del gruppo, rallentandone le operazioni.

La mutazione in World Leaks

La società di threat intelligence Group-IB ha rivelato ad aprile che Hunters International si stava ristrutturando sotto un nuovo marchio, con l’intento di concentrarsi su attacchi di data theft e doppia estorsione, senza più utilizzare la cifratura dei file. È stato lanciato un nuovo progetto chiamato “World Leaks”, un’operazione di pura estorsione che sfrutta un tool di esfiltrazione personalizzato, capace di individuare e trasferire file sensibili da file server, NAS e ambienti cloud, con particolare attenzione a documenti legali, backup SQL, cartelle HR e database contabili.

“A differenza di Hunters International, che combinava cifratura ed estorsione, World Leaks agisce come gruppo focalizzato unicamente sulla fuga e pubblicazione dei dati. Utilizza uno strumento proprietario per l’esfiltrazione, che sembra essere un’evoluzione del tool Storage Software usato dagli affiliati di Hunters,” spiegava Group-IB.

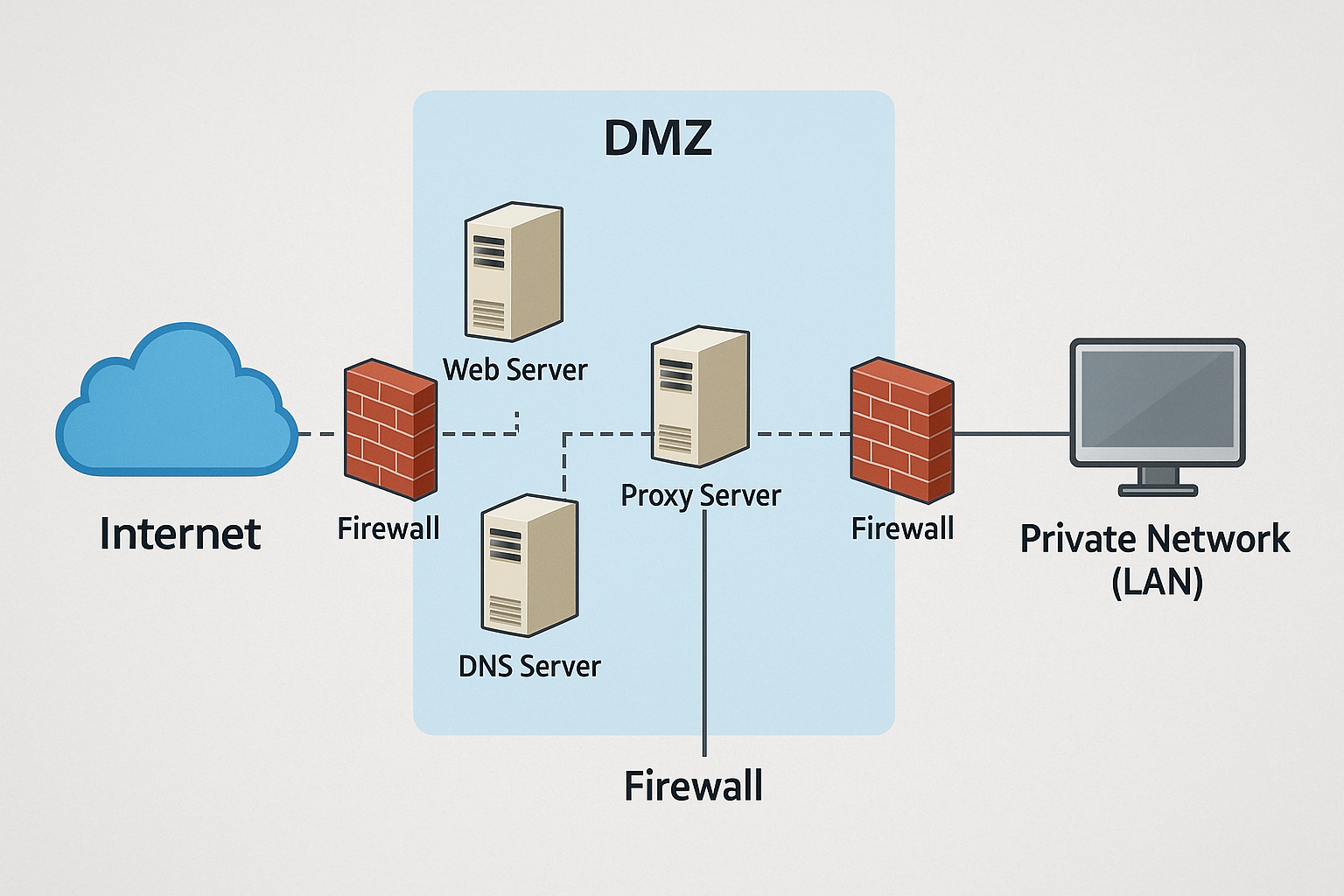

Il tool, secondo analisi forensi, sfrutta protocollo SMBv3 per muoversi lateralmente nella rete, ed è capace di evadere alcune soluzioni EDR grazie all’uso di tunneling HTTP/HTTPS su porte non convenzionali, così da evitare ispezioni a livello di proxy aziendali.

Origini e obiettivi del gruppo

Hunters International è emerso nel panorama cybercriminale a fine 2023 e diversi ricercatori lo hanno associato al gruppo Hive, ormai smantellato, per via di somiglianze evidenti nel codice e nei comportamenti del malware. In particolare, entrambi impiegavano tecniche di “intermittent encryption” (cifratura parziale) per aumentare la velocità e bypassare software di sicurezza.

Il malware di Hunters International era progettato per colpire una vasta gamma di sistemi operativi, inclusi:

- Windows,

- Linux,

- FreeBSD,

- SunOS,

- ESXi (VMware).

Inoltre, era multi-architettura, con compatibilità per ambienti x86, x64 e ARM, rendendolo particolarmente efficace anche su sistemi embedded, NAS aziendali e infrastrutture cloud ibride.

Era anche noto per l’integrazione con Cobalt Strike, Mimikatz e l’uso di Remote Desktop Protocol (RDP) per il movimento laterale in ambienti Active Directory.

Due anni di attacchi su scala globale

Nel corso degli ultimi due anni, Hunters International ha preso di mira aziende di qualsiasi dimensione, con richieste di riscatto comprese tra centinaia di migliaia e diversi milioni di dollari. Secondo stime non ufficiali, il gruppo avrebbe generato decine di milioni in pagamenti in criptovaluta, spesso utilizzando wallet temporanei e servizi di mixing per l’offuscamento delle transazioni in Bitcoin e Monero.

Il gruppo ha rivendicato la responsabilità per quasi 300 attacchi in tutto il mondo, confermandosi come una delle operazioni ransomware più attive degli ultimi tempi.

Vittime illustri (e italiane)

Tra i nomi più noti colpiti da Hunters International figurano:

- U.S. Marshals Service (forze dell’ordine federali statunitensi)

- Hoya (multinazionale giapponese dell’ottica)

- Tata Technologies (divisione ingegneristica del colosso Tata Group)

- AutoCanada (rete di concessionarie auto in Nord America)

- Austal USA (fornitore navale della U.S. Navy)

- Integris Health (principale rete sanitaria no-profit in Oklahoma)

A questi si aggiungono obiettivi europei di rilievo.

Secondo varie fonti OSINT e forum specializzati come VX-Underground, il gruppo ha colpito:

- un importante Comune del Nord Italia (mai nominato ufficialmente, ma indicato in report su breach.gov.it, con leak di delibere e documenti riservati)

- una società di trasporti pubblici in Germania, con dati su orari, sicurezza e turni trapelati online

- una rete ospedaliera privata in Spagna, con oltre 400.000 cartelle mediche minacciate di pubblicazione

- un fornitore europeo di componentistica per auto, legato alla catena di approvvigionamento di Stellantis e Renault

Questi attacchi, sebbene non sempre confermati pubblicamente, seguono il medesimo schema tecnico di compromissione: accesso iniziale via RDP/Phishing, escalation dei privilegi tramite Mimikatz, cifratura, e poi esfiltrazione tramite strumento proprietario.